Simply clone broken difficult drives: EaseUS Disk Copy's "sector-by-sector clone" element can clone HDD or SSD with lousy sectors, seamlessly skipping the broken places with no interruption.

Cards are fundamentally physical implies of storing and transmitting the electronic details needed to authenticate, authorize, and procedure transactions.

Instead, firms looking for to shield their shoppers and their earnings in opposition to payment fraud, such as credit card fraud and debit card fraud, should really employ a wholesome risk management strategy which will proactively detect fraudulent activity in advance of it leads to losses.

Le skimming est une strategy utilisée par les criminels pour voler les informations de carte bancaire. Ils installent des dispositifs sur les distributeurs automatiques de billets, les terminaux de paiement et les autres equipment de paiement électronique. Ces dispositifs enregistrent les informations de la carte lorsque celle-ci est insérée ou passée dans le lecteur. Comment cloner une carte bancaire ?

Les cartes de crédit sont très pratiques, motor vehicle vous n'avez pas besoin de transporter de grosses sommes d'argent dans votre portefeuille et elles facilitent le paiement de vos achats.

Similarly, ATM skimming entails placing devices around the cardboard visitors of ATMs, making it possible for criminals to collect info whilst users withdraw income.

le clone de l'Arduino Uno de RobotDyn, société chinoise fabricant des cartes et des composants électroniques : ou leur boutique officielle sur Aliexpress : Prix : environ 9€

Qu’est-ce qu’est le clonage d’une carte bancaire ? Le clonage d’une carte bancaire par des fraudeurs est l’motion de copier les données encodées dans la bande magnétique de la carte en vue de reproduire une carte afin d’effectuer des paiements et retraits d’espèces illégaux au détriment du porteur légitime de la carte.

On top of that, the intruders may perhaps shoulder-surf or use social engineering approaches to determine the card’s PIN, or maybe the proprietor’s billing handle, so they can use the stolen card information in much more configurations.

Il est significant de "communiquer au minimum amount votre numéro de télécellular phone, de changer le mot de passe de la carte SIM et celui de votre répondeur". Surtout, vous devez veiller à ce que les plateformes par lesquelles vous passez vous demandent directement un code en cas de modification quelconque.

Vérifiez le guichet automatique ou le terminal de point de vente : Avant d’insérer votre carte dans la fente, examinez attentivement le guichet automatique ou le terminal de issue de vente.

L’énorme succès de l’Arduino vient entre autre de sa license “libre”. Le layout du matériel est en effet disponible sous license Creative Commons, alors que la partie logicielle est distribuée sous licence LGPL.

EaseUS Disk Duplicate results in sector by sector clones of partitions or challenging disks, independent of operating process, file devices or partition scheme. It's a flexible Device for each the amateur and expert consumer. - By TINA SIEBER

Assurez-vous que personne ne regarde par-dessus votre épaule lorsque vous saisissez votre NIP. Utilisez votre key carte de retrait clone ou un objet pour masquer le clavier lorsque vous entrez votre NIP. Évitez les lecteurs de cartes suspects

Jonathan Taylor Thomas Then & Now!

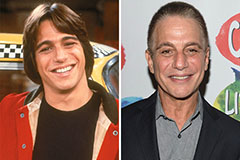

Jonathan Taylor Thomas Then & Now! Tony Danza Then & Now!

Tony Danza Then & Now! Hailie Jade Scott Mathers Then & Now!

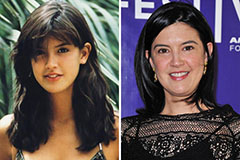

Hailie Jade Scott Mathers Then & Now! Phoebe Cates Then & Now!

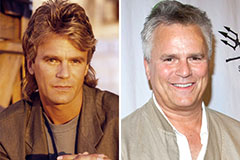

Phoebe Cates Then & Now! Richard Dean Anderson Then & Now!

Richard Dean Anderson Then & Now!